اعتیاد به اینترنت در کودکان

اعتیاد به اینترنت در کودکان

اعتیاد به اینترنت چیست؟

اعتیاد به اینترنت یکی از انواع اعتیاد رفتاری است که در آن فرد وابستگی شدیدی به اینترنت و استفاده از دستگاه های آنلاین پیدا می کند تا از این طریق بتواند با تنش ها و استرس های زندگی مقابله کند. فعالیت در اینترنت روزانه بین ۸ تا ۱۰ ساعت یا بیشتر به خصوص زمانی که فرد برای انجام کارهای غیر ضروری خود از آن استفاده می کند به عنوان اعتیاد شناخته می شود. این اعتیاد تعداد زیادی از افراد را در دنیا تحت تاثیر قرار داده است و شیوع آن در کودکان و نوجوانان بیشتر است. این مسئله در کشورهای پیشرفته به یک نگرانی تبدیل شده است.

نکته مهم این است که اعتیاد به اینترنت تنها به ساعت هایی که فرد در اینترنت صرف می کند محدود نمی شود؛ بلکه این مسئله میزان زمانی رخ می دهد که فرد در اینترنت فعالیت های غیر ضروری می کند و کنترلی بر آن ندارد. استفاده از اینترنت برای انجام تکالیف مدرسه، وظایف شغلی، کسب و کار، تحقیق و ... جزء اعتیاد به اینترنت محسوب نمی شود.

انواع اعتیاد به اینترنت

وابستگی به اینترنت انواع مختلفی دارد. در ادامه 4 مورد از شناخته شده ترین انواع آن اشاره کرده ایم:

-اعتیاد به بازی های کامپیوتری

-اعتیاد به دیدن وب سایت های غیر اختلاقی

-اعتیاد به قمار های آنلاین

-اعتیاد به شبکه های اجتماعی آنلاین

علائم و نشانه ها

به طور کلی می توان از مولفه ها و علائم وابستگی به اینترنت به موارد زیر اشاره داشت:

- گذارندن زمان بیش از حد در اینترنت

- مشغولیت ذهنی بیش از حد برای استفاده از اینترنت

- ناتوانی در کنترل کردن میزان استفاده

- بی قرار بودن در زمان عدم دسترسی

اعتیاد به اینترنت در کودکان

دچار شدن به این مشکل برای کودکان ونوجوانان مسأله ای بسیار نگران کننده تر است. کودکان از دانش کافی برای مدیریت درست استفاده از رایانه خود برخوردار نیستند و به همین دلیل تحت آسیب های بالقوه ی زیادی در زمان استفاده از اینترنت قرار می گیرند که نمی توانند آنها را درک کنند. امروزه اغلب کودکان با استفاده از گوشی های هوشمند به راحتی به اینترنت دسترسی دارند

درست است که داشتن تماس دو طرفه بین والدین و کودک در مواقع ضروری، برای والدین اطمینان بخش است؛ اما دسترسی مداوم کودکان به اینترنت می تواند آن ها را در معرض خطرات جدی مانند کاهش ارتباط آنها با دنیای اطراف قرار دهد. در زمانی که کودکان آنلاین هستند، در خطر مزاحمت های سایبری و مواجهه با محتواهای غیراخلاقی نیز قرار دارند.

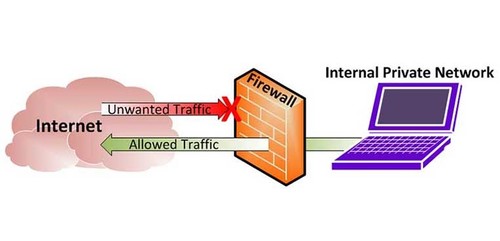

جلوگیری از این مشکلات نیازمند آن است که قوانین روشنی برای استفاده از اینترنت وضع کنید و دسترسی به آن را برای کودک به ساعات مشخصی محدود کنید.

روش های درمان

این اعتیاد نیز همانند تمام اعتیاد های دیگر نیازمند توجه و مراقبت است، چرا که اگر درمان نشود می تواند تاثیرات شدیدی بر زندگی فرد معتاد بگذارد. راهکار هایی که در ادامه به آن ها اشاره می شود می توانند در درمان اعتیادهای اینترنتی به شما کمک کند.

- تعیین زمان های مشخصی برای استفاده از اینترنت

- نظارت اعضای خانواده بر برنامه استفاده از اینترنت

- استفاده از پاداش و تنبیه برای استفاده درست و نادرست از اینترنت

- هدفمند کردن استفاده از اینترنت

- پیدا کردن فعالیت و سرگرمی هایی خارج از دنیای مجازی

- بیشتر کردن ارتباط با خانواده و دوستان

- ۰ نظر

- ۰۶ بهمن ۹۹ ، ۱۵:۱۹

- ۳۱۵ نمایش